近日,有用戶表示,安全軟件火絨對騰訊官方程序進行報毒、自動攔截等處理,對此,火絨官方進行了解釋和說明。騰訊集團董事會主席兼行政總裁馬化騰在朋友圈回應,承認是騰訊團隊違規。

火絨稱,之所以攔截騰訊相關產品安裝,並且將其中某個模塊當病毒處理,是因為騰訊QQ在推廣「QQ瀏覽器」和「騰訊安全管家」的過程中,除了常見的欺騙、誘導之外,還存在功能嚴重越位、技術手段嚴重超常規(和某些病毒的行為一致)等問題。

據火絨分析,當用戶電腦啟動QQ後,會通過名為「QQ安全防護進程(Q盾)」的保護程序釋放病毒「TrojanDownloader/Popeng.a」,隨後用戶就會收到騰訊的推廣彈窗。一旦用戶點擊,上述軟件就會立刻被安裝到用戶電腦。

「從11月底開始,騰訊QQ用上述方法大規模推廣「QQ瀏覽器」,之後又同時推」騰訊電腦管家」。據測算,近一個多月來,每天有數百萬乃至上千萬安裝了QQ的電腦,受到此類侵權行為的騷擾。」

火絨表示,不會影響QQ、QQ瀏覽器、騰訊安全管家等產品的正常運行,只是阻止其捆綁推廣過程中的過激的侵權行為。」

以下為火絨聲明全文:

近日,我們收到許多用戶反饋,火絨對騰訊官方程序進行報毒、自動攔截等處理,並因此懷疑火絨產品誤殺、誤報,現就該問題說明如下。

火絨產品之所以攔截騰訊相關產品安裝,並且將其中某個模塊當病毒處理,是因為騰訊QQ在推廣「QQ瀏覽器」和「騰訊安全管家」的過程中,除了常見的欺騙、誘導之外,還存在功能嚴重越位、技術手段嚴重超常規(和某些病毒的行為一致)等問題。

因此火絨並沒有誤殺、誤報,請廣大用戶看到火絨產品的攔截提示時,放心地阻止即可。需要強調的是,火絨不會影響QQ、QQ瀏覽器、騰訊安全管家等產品的正常運行,只是阻止其捆綁推廣過程中的過激的侵權行為。

對於這些打擾用戶、侵害用戶權益的商業軟件侵權行為,目前全球安全行業慣例都是按照病毒處理,國外安全軟件也會同樣處理。

根據「火絨威脅情報系統」的監測,從11月底開始,騰訊QQ用上述方法大規模推廣「QQ瀏覽器」,之後又同時推」騰訊電腦管家」。據測算,近一個多月來,每天有數百萬乃至上千萬安裝了QQ的電腦,受到此類侵權行為的騷擾。

詳細分析報告如下:

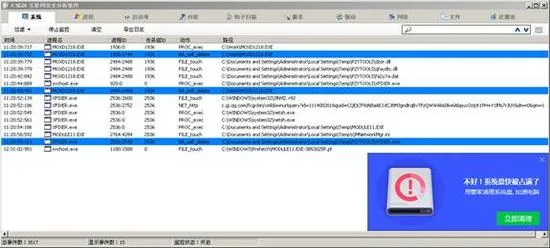

推廣彈窗(1)

推廣彈窗(2)

據火絨安全團隊分析,當用戶電腦啟動QQ後,會通過名為「QQ安全防護進程(Q盾)」的保護程序釋放病毒「TrojanDownloader/Popeng.a」,隨後用戶就會收到騰訊的推廣彈窗。一旦用戶點擊,上述軟件就會立刻被安裝到用戶電腦。該程序具有很強的隱蔽性,在整個推廣過程中,「TrojanDownloader/Popeng.a」會檢測用戶電腦中是否安裝了「360安全衛士」,若檢測到,推廣行為就會終止。此外,「TrojanDownloader/Popeng.a」還能隨時接受遠程「雲控」指令,決定推廣軟件內容,以及是否繼續實施推廣。

據「火絨威脅情報系統」監測,該推廣行為從今年11月末就已開始,並在持續加大推廣力度。

本着對用戶負責的宗旨,「火絨安全軟件」針對病毒及靜默安裝的程序進行攔截報毒,不會刪除用戶下載的原始程序,請廣大用戶放心。

如上兩幅圖,分別為QQ推廣的兩個不同版本彈窗,第二組推廣程序疑似為第一組程序的升級版。推廣程序升級之後,不光界面進行了更改,推廣行為的隱蔽性也有所加強。在推廣軟件上,第一組推廣程序僅用來推廣QQ瀏覽器,而第二組主要推廣電腦管家,同時我們也在第二組程序資源中發現了QQ瀏覽器相關的推廣資源(見圖(2)紅框部分)。第二組程序推廣行為,如下圖所示:

推廣行為

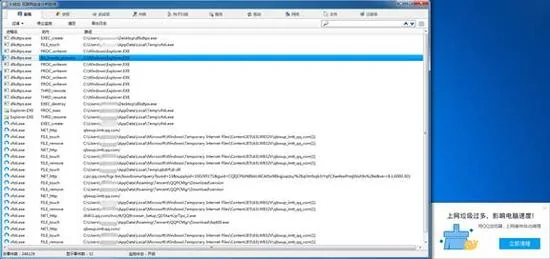

進程樹如下圖所示:

推廣程序進程樹

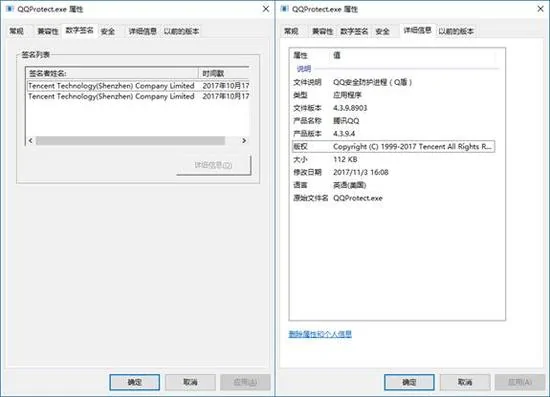

上述推廣行為是由QQProtect.exe程序觸發,雖然該程序的文件描述為「QQ安全防護進程(Q盾)」,但是卻後台進行彈窗推廣。文件屬性,如下圖所示:

QQProtect.exe文件屬性

火絨攔截日誌,如下圖所示:

火絨攔截日誌

第一組推廣程序,由QQProtect.exe進程觸發,調用QQUpdPlugin.dll下載遠程xml推廣數據,遠程請求到的xml數據可以「雲控」推廣內容。xml數據如下圖所示:

xml推廣數據

獲取到xml數據之後,程序會根據紅框中所示的downloadfile標籤url屬性將最終的推廣彈窗程序下載到」%temp%dlqltps.exe」目錄中進行執行,該程序注入explorer後,用explorer進程啟動vfsti.exe彈出誘導推廣彈窗。行為如下圖所示:

推廣行為

第二組推廣程序,推廣流程更加複雜且更為隱蔽。推廣流程還是由QQProtect.exe進程觸發,首先會下載執行「MOXD1218.EXE」(簡稱為MOXD程序),在該程序的資源中包含有一個可執行程序(XFIXER.exe)和兩個動態庫(qfaydtc.dll和dzor.dll)。

文件資源,如下圖所示:

文件資源

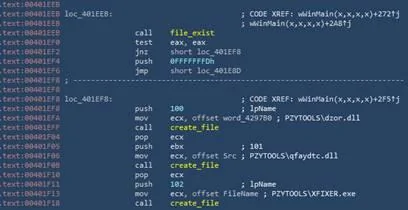

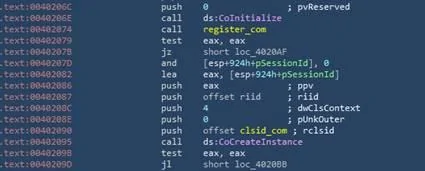

代碼如下圖所示:

資源釋放相關代碼

XFIXER.exe會被註冊成COM接口,MOXD程序調用COM接口後,會由svchost進程啟動資源中包含的可執行程序XFIXER.exe。調用代碼如下圖所示:

相關邏輯代碼

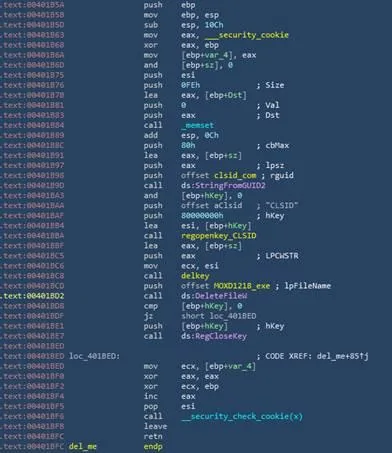

在執行完COM接口調用之後,MOXD程序會嘗試刪除之前註冊的COM接口註冊表項和自身文件。代碼如下圖所示:

相關邏輯代碼

該程序啟動後會調用qfaydtc.dll動態庫,解析「雲控」xml推廣數據後,最終下載執行推廣彈窗程序。雖然推廣彈窗程序下載至本地後的文件名近期進行過更改(開始為「TESSFE.EXE」後來變為「MODULE11.exe」),但是推廣彈窗程序邏輯未出現變動。xml推廣數據,如下圖所示:

xml推廣數據

如果用戶點擊彈窗中的關閉按鈕後,MODULE11.exe程序會被重命名為「.tmp」後綴的文件。如下圖中的9.tmp、A.tmp和B.tmp:

文件列表

火絨安全合夥創始人馬剛轉發了這則聲明,並附言:「唉,沒辦法,我們相當一部分時間是在處理這些。不能輕、不能重、不能攔不住、不能誤判、不能讓人覺着碰瓷……還得告訴用戶,火絨不是誤殺。」

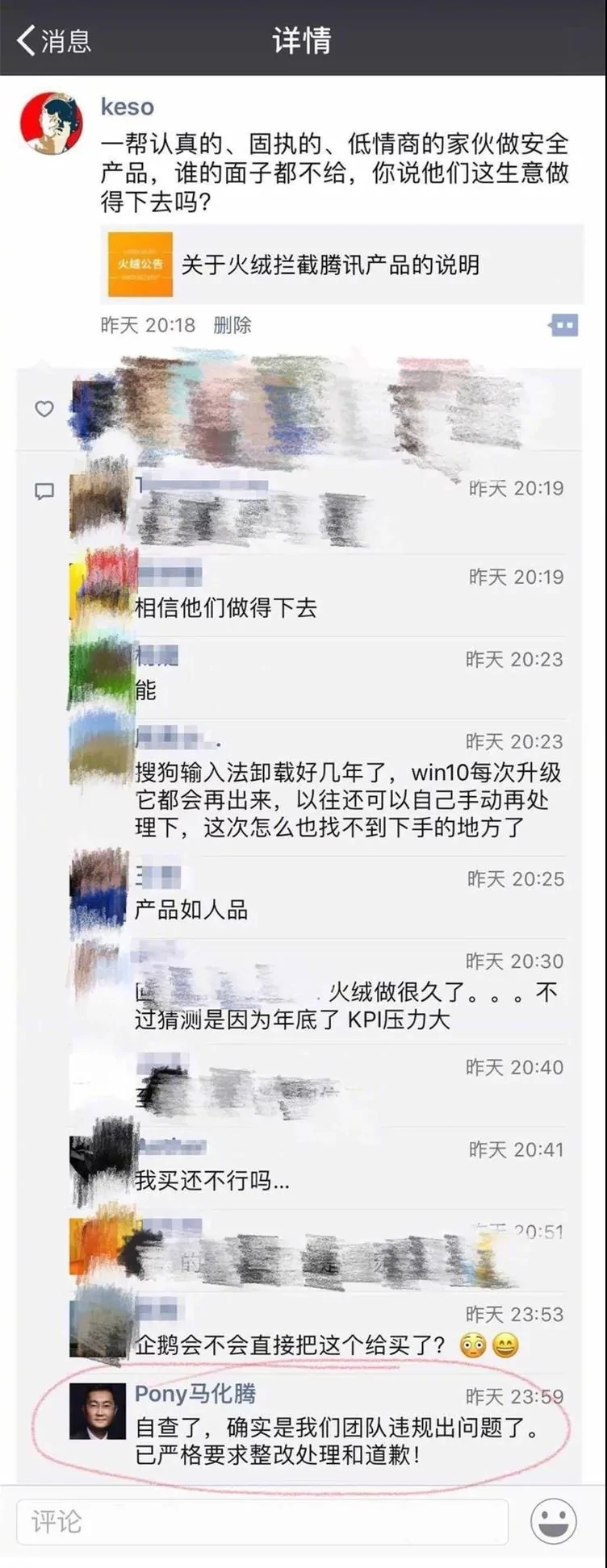

稍後,騰訊集團董事會主席兼行政總裁馬化騰在朋友圈回應,承認是騰訊團隊違規,已要求整改和道歉。

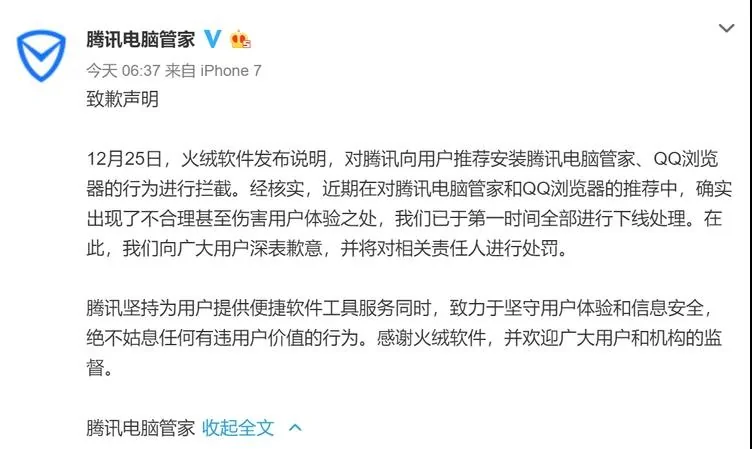

今天,騰訊電腦管家在其官方微博發佈《致歉聲明》。聲明表示,近期在對騰訊電腦管家和QQ瀏覽器的推薦中,確實出現了不合理甚至傷害用戶體驗之處,已於第一時間全部進行下線處理,並已對相關責任人進行處罰。

以下是騰訊電腦管家的致歉聲明:

致歉聲明

12月25日,火絨軟件發佈說明,對騰訊向用戶推薦安裝騰訊電腦管家、QQ瀏覽器的行為進行攔截。經核實,近期在對騰訊電腦管家和QQ瀏覽器的推薦中,確實出現了不合理甚至傷害用戶體驗之處,我們已於第一時間全部進行下線處理。在此,我們向廣大用戶深表歉意,並將對相關責任人進行處罰。

騰訊堅持為用戶提供便捷軟件工具服務同時,致力于堅守用戶體驗和信息安全,絕不姑息任何有違用戶價值的行為。感謝火絨軟件,並歡迎廣大用戶和機構的監督。